(→= 개요) |

|||

| (사용자 2명의 중간 판 7개는 보이지 않습니다) | |||

| 1번째 줄: | 1번째 줄: | ||

| + | __FORCETOC__ | ||

=== 개요 === | === 개요 === | ||

Reject2ban이란 하나의 클라이언트(supplicant)가 지정된 시간(findtime)내에 지정된 회수(maxretry) 이상 인증 실패가 발생하면 일정 시간(bantime) 동안 인증을 거부하는 기능입니다. | Reject2ban이란 하나의 클라이언트(supplicant)가 지정된 시간(findtime)내에 지정된 회수(maxretry) 이상 인증 실패가 발생하면 일정 시간(bantime) 동안 인증을 거부하는 기능입니다. | ||

| − | 이렇게 설정된 시간으로 인증이 거부된 클라이언트는 Reject2ban Jail에 | + | 이렇게 설정된 시간으로 인증이 거부된 클라이언트는 Reject2ban Jail에 등록되며, Jail에 등록된 시간 이후 bantime이 지나야 다시 인증을 받을 수 있습니다. |

=== Reject2ban Jail === | === Reject2ban Jail === | ||

| − | RADIUS> Reject2ban Jail 메뉴는 Reject2ban 조건에 의해 Jail된 사용자를 표시하며 bantime이 지나면 목록에서 | + | RADIUS> Reject2ban Jail 메뉴는 Reject2ban 조건에 의해 Jail된 사용자를 표시하며 bantime이 지나면 목록에서 자동 삭제됩니다. 다만, 10분마다 자동 삭제를 확인하므로 정확히 bantime과 일치하지 않을 수 있습니다. |

| − | {{note|Jail에 포함되어있더라도 | + | {{note|Jail에 포함되어있더라도 해제 시간이 현재 시간보다 작으면 해당 사용자의 인증 요청은 정상적으로 처리됩니다.}} |

| − | 사용자 이름이 Jail에 | + | 사용자 이름이 Jail에 포함되면 해당 사용자의 인증 요청은 인증 데이터베이스(로컬 및 외부) 쿼리를 실행하지 않고 무조건 Access-Reject를 응답합니다. 이로 인해 brute-force 등으로 인한 공격 발생 시 인증 데이터베이스의 부하(Load) 증가를 방지할 수 있습니다. |

| − | + | 예를 들어 findtime이 10분이며 maxretry는 100 그리고 bantime이 5분인 경우 10분 이내에 100번의 Access-Reject를 발생하면 Jail에 등록되고, 5분 동안 어떠한 데이터베이스 쿼리도 실행하지 않고 인증이 거부됩니다. | |

| − | 다만 이 기능은 무선랜 컨트롤러 및 AP의 설정에 따라 클라이언트의 인증 요청 회수보다 많은 요청이 | + | 다만 이 기능은 무선랜 컨트롤러 및 AP의 설정에 따라 클라이언트의 인증 요청 회수보다 많은 요청이 인증 서버 전송 수신 될 수 있으므로 충분한 값을 설정하는 것을 권장합니다. 즉, 클라이언트는 한번 요청했지만 무선랜 컨트롤러에서 재 요청을 진행하여 2회 이상의 인증 요청이 인증 서버에 전송될 수 있으며 이러한 경우 인증 서버는 인증 실패를 2회로 간주합니다. |

| − | 또한 Jail에 포함된 이후 bantime 동안 클라이언트가 인증 요청을 시도하면 클라이언트에 어떠한 인증 실패 피드백(feedback)이 | + | 또한 Jail에 포함된 이후 bantime 동안 클라이언트가 인증 요청을 시도하면 클라이언트에 어떠한 인증 실패 피드백(feedback)이 전송되지 않으므로 사용자에 사전 공지가 필요합니다. |

Jail된 클라이언트에 대해 즉시 인증을 다시 허용하려면 Reject2ban Jail 메뉴에서 해당 사용자를 삭제하면 됩니다. | Jail된 클라이언트에 대해 즉시 인증을 다시 허용하려면 Reject2ban Jail 메뉴에서 해당 사용자를 삭제하면 됩니다. | ||

* 등록 시간: Jail에 추가된 시간을 의미합니다. | * 등록 시간: Jail에 추가된 시간을 의미합니다. | ||

* 해제 시간: Jail에서 제외될 시간을 의미하며 자동으로 Jail에 등록된 경우는 "등록 시간 + bantime" 이며 관리자가 수동으로 등록된 경우는 수동 등록에서 설정한 시간입니다.<br> | * 해제 시간: Jail에서 제외될 시간을 의미하며 자동으로 Jail에 등록된 경우는 "등록 시간 + bantime" 이며 관리자가 수동으로 등록된 경우는 수동 등록에서 설정한 시간입니다.<br> | ||

| − | [[File:jail-list.png| | + | [[File:jail-list.png|800px]] |

==== 수동 등록 ==== | ==== 수동 등록 ==== | ||

사용자 이름과 Jail에서 해제할 시간을 설정 후 수동으로 등록 할 수 있습니다.<br> | 사용자 이름과 Jail에서 해제할 시간을 설정 후 수동으로 등록 할 수 있습니다.<br> | ||

| − | [[File:jail-add.png| | + | [[File:jail-add.png|800px]] |

| − | |||

=== Reject2ban 설정 === | === Reject2ban 설정 === | ||

| − | RADIUS> 설정> 일반> Reject2ban에서 설정하며 bantime, findtime, 그리고 | + | RADIUS> 설정> 일반> 전역 추가 속성 항목에서 인증 속성 중 Reject2ban에서 설정하며 사용여부, 인증 거부 시간(bantime, 분), Access-Reject 확인 기준 시간(findtime), 그리고 Access-Reject 회수(maxretry)를 설정할 수 있습니다. |

제품 초기 이 기능은 "사용 안 함" 상태로 출고되므로 사용을 원할 경우 "사용"으로 변경하고 나머지 값을 설정하세요. | 제품 초기 이 기능은 "사용 안 함" 상태로 출고되므로 사용을 원할 경우 "사용"으로 변경하고 나머지 값을 설정하세요. | ||

| − | bantime, findtime, 그리고 maxretry의 권장 값은 각각 120분, 60분, 그리고 60회 입니다. | + | bantime, findtime, 그리고 maxretry의 초기 값은 10분, 60초, 60회이며, 권장 값은 각각 120분, 60분, 그리고 60회 입니다. |

| − | |||

| − | |||

| + | {{note | 이 기능은 일부 악성 클라이언트의 비정상 요청으로부터 데이터베이스 부하를 감소하기 위한 목적이므로 권장 설정 값 보다 작게 지정할 경우 정상적인 클라이언트가 의도치 않게 Jail에 포함되어 인증이 거부될 수 있습니다. 또한 자체적으로 Brute-force attack을 방지하기 위해 인증이 실패한 클라이언트는 자동으로 1초의 delay가 발생합니다. delay 시간은 RADIUS> 설정> 일반> [[RADIUS 일반 설정|RADIUS 구성]]에서 변경 할 수 있습니다.}} | ||

=== Reject2ban 이력 === | === Reject2ban 이력 === | ||

| − | RADIUS> 이력> Reject2ban은 특정 사용자의 요청이 Reject2ban 조건(findtime, maxretry)을 만족하여 | + | RADIUS> 이력> Reject2ban은 특정 사용자의 요청이 Reject2ban 조건(findtime, maxretry)을 만족하여 Reject2ban Jail에 등록되고 이후 bantime이 종료되어 해제된 이력을 포함합니다.<br> |

| − | 또한 관리자가 수동으로 특정 사용자를 Jail에 추가하거나 | + | 또한 관리자가 수동으로 특정 사용자를 Jail에 추가하거나 제외할 수 있는데 이러한 이력도 포함됩니다. |

2024년 3월 6일 (수) 14:42 기준 최신판

개요

Reject2ban이란 하나의 클라이언트(supplicant)가 지정된 시간(findtime)내에 지정된 회수(maxretry) 이상 인증 실패가 발생하면 일정 시간(bantime) 동안 인증을 거부하는 기능입니다. 이렇게 설정된 시간으로 인증이 거부된 클라이언트는 Reject2ban Jail에 등록되며, Jail에 등록된 시간 이후 bantime이 지나야 다시 인증을 받을 수 있습니다.

Reject2ban Jail

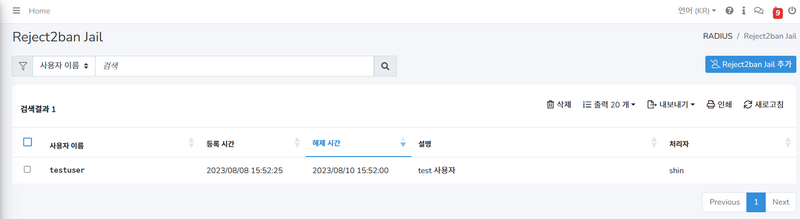

RADIUS> Reject2ban Jail 메뉴는 Reject2ban 조건에 의해 Jail된 사용자를 표시하며 bantime이 지나면 목록에서 자동 삭제됩니다. 다만, 10분마다 자동 삭제를 확인하므로 정확히 bantime과 일치하지 않을 수 있습니다.

Jail에 포함되어있더라도 해제 시간이 현재 시간보다 작으면 해당 사용자의 인증 요청은 정상적으로 처리됩니다.

사용자 이름이 Jail에 포함되면 해당 사용자의 인증 요청은 인증 데이터베이스(로컬 및 외부) 쿼리를 실행하지 않고 무조건 Access-Reject를 응답합니다. 이로 인해 brute-force 등으로 인한 공격 발생 시 인증 데이터베이스의 부하(Load) 증가를 방지할 수 있습니다. 예를 들어 findtime이 10분이며 maxretry는 100 그리고 bantime이 5분인 경우 10분 이내에 100번의 Access-Reject를 발생하면 Jail에 등록되고, 5분 동안 어떠한 데이터베이스 쿼리도 실행하지 않고 인증이 거부됩니다.

다만 이 기능은 무선랜 컨트롤러 및 AP의 설정에 따라 클라이언트의 인증 요청 회수보다 많은 요청이 인증 서버 전송 수신 될 수 있으므로 충분한 값을 설정하는 것을 권장합니다. 즉, 클라이언트는 한번 요청했지만 무선랜 컨트롤러에서 재 요청을 진행하여 2회 이상의 인증 요청이 인증 서버에 전송될 수 있으며 이러한 경우 인증 서버는 인증 실패를 2회로 간주합니다.

또한 Jail에 포함된 이후 bantime 동안 클라이언트가 인증 요청을 시도하면 클라이언트에 어떠한 인증 실패 피드백(feedback)이 전송되지 않으므로 사용자에 사전 공지가 필요합니다.

Jail된 클라이언트에 대해 즉시 인증을 다시 허용하려면 Reject2ban Jail 메뉴에서 해당 사용자를 삭제하면 됩니다.

- 등록 시간: Jail에 추가된 시간을 의미합니다.

- 해제 시간: Jail에서 제외될 시간을 의미하며 자동으로 Jail에 등록된 경우는 "등록 시간 + bantime" 이며 관리자가 수동으로 등록된 경우는 수동 등록에서 설정한 시간입니다.

수동 등록

사용자 이름과 Jail에서 해제할 시간을 설정 후 수동으로 등록 할 수 있습니다.

Reject2ban 설정

RADIUS> 설정> 일반> 전역 추가 속성 항목에서 인증 속성 중 Reject2ban에서 설정하며 사용여부, 인증 거부 시간(bantime, 분), Access-Reject 확인 기준 시간(findtime), 그리고 Access-Reject 회수(maxretry)를 설정할 수 있습니다. 제품 초기 이 기능은 "사용 안 함" 상태로 출고되므로 사용을 원할 경우 "사용"으로 변경하고 나머지 값을 설정하세요. bantime, findtime, 그리고 maxretry의 초기 값은 10분, 60초, 60회이며, 권장 값은 각각 120분, 60분, 그리고 60회 입니다.

이 기능은 일부 악성 클라이언트의 비정상 요청으로부터 데이터베이스 부하를 감소하기 위한 목적이므로 권장 설정 값 보다 작게 지정할 경우 정상적인 클라이언트가 의도치 않게 Jail에 포함되어 인증이 거부될 수 있습니다. 또한 자체적으로 Brute-force attack을 방지하기 위해 인증이 실패한 클라이언트는 자동으로 1초의 delay가 발생합니다. delay 시간은 RADIUS> 설정> 일반> RADIUS 구성에서 변경 할 수 있습니다.

Reject2ban 이력

RADIUS> 이력> Reject2ban은 특정 사용자의 요청이 Reject2ban 조건(findtime, maxretry)을 만족하여 Reject2ban Jail에 등록되고 이후 bantime이 종료되어 해제된 이력을 포함합니다.

또한 관리자가 수동으로 특정 사용자를 Jail에 추가하거나 제외할 수 있는데 이러한 이력도 포함됩니다.